Стан Інтернету за 2024 рік та безпека критичної інфраструктури

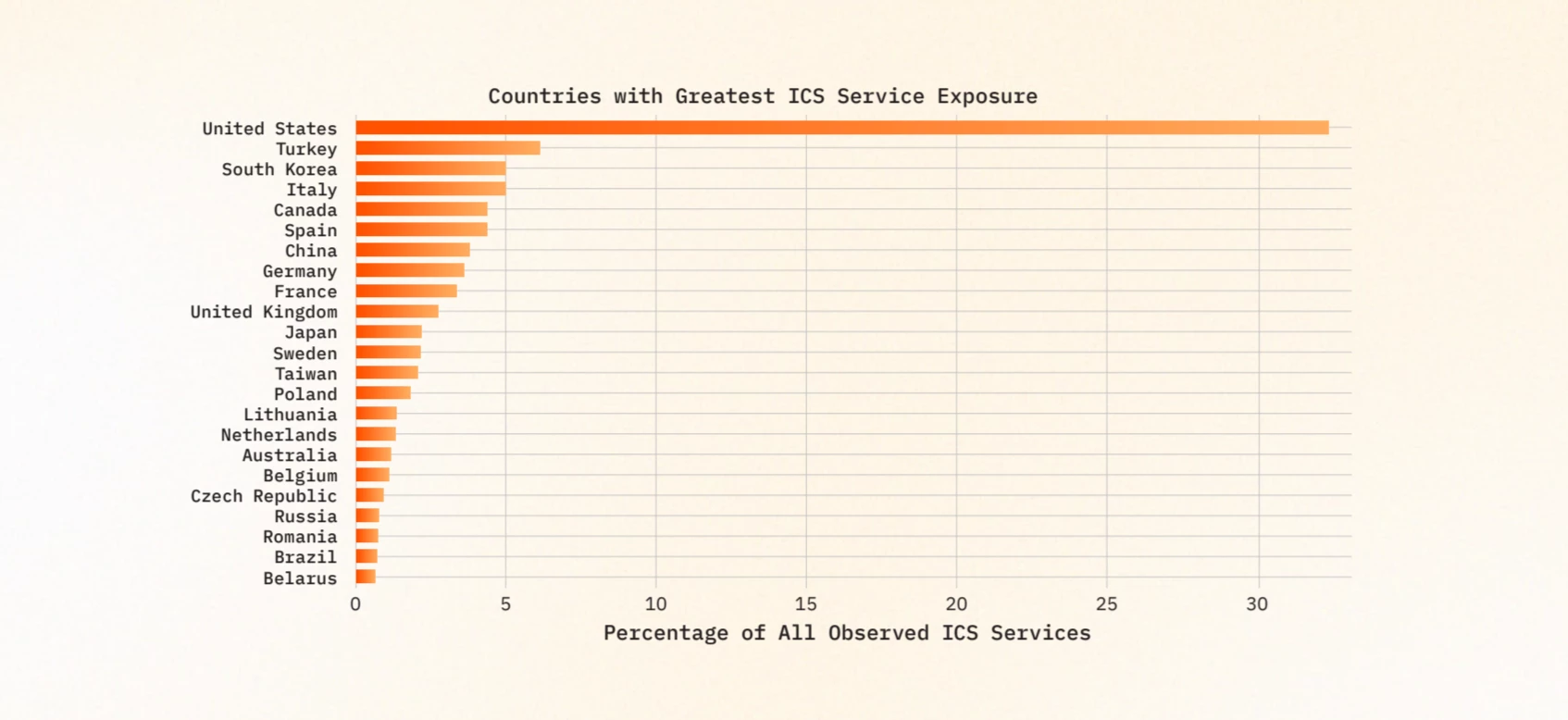

Дослідницька група Censys виявила понад 145 000 служб Промислової системи контролю (ICS) у всьому світі, більше третини з яких розташовані в Сполучених Штатах.

Промислові системи керування є основою промислових операцій, тому їх вплив в Інтернеті є давньою проблемою для дослідників безпеки. Хоча прямі кібератаки на АСУ ТП залишаються менш поширеними через необхідні технічні знання, потенційні наслідки таких порушень, у разі успіху, можуть бути руйнівними.

Однак останнім часом зловмисники звернули свою увагу на легшу ціль: людино-машинні інтерфейси (HMI). Ці графічні інтерфейси дозволяють операторам керувати та контролювати обладнання АСУ ТП, але багато з них підключені до загальнодоступного Інтернету для полегшення віддаленого доступу. На жаль, їхня зручність часто має свою ціну — слабкі заходи автентифікації та зручний інтерфейс створюють можливості для вторгнення зловмисників.

У третьому щорічному звіті «Стан Інтернету» дослідницька група Censys поставила собі за мету проілюструвати масштаби цих глобальних впливів на АСУ ТП у виміряний, не сенсаційний спосіб, щоб надати дієву інформацію для операторів і захисників.

1. Вплив людино-машинного інтерфейсу (HMI): зростаючий ризик

Ризик розкриття людино-машинних інтерфейсів (ЛМІ) часто не береться до уваги. Проте, як пише у своєму звіті дослідницька група Censys, «людино-машинні інтерфейси є найбільш тривожними та переконливими проявами у сфері АСУ ТП».

Людино-машинні інтерфейси мають важливе значення для моніторингу та керування промисловими системами, а їх зростаюче підключення до Інтернету для забезпечення віддаленого доступу перетворило їх на легку мішень для зловмисників. Що робить людино-машинні інтерфейси особливо вразливими, так це відсутність надійних заходів безпеки. Багато з них доступні без автентифікації або покладаються на слабкі конфігурації за замовчуванням, що робить їх привабливою ціллю для зловмисників. Простота доступу до розкритих ЛМІ та маніпуляцій з ними призвела до помітних атак, як-от атаки на муніципальні системи водопостачання у 2023 та 2024 роках.

У звіті про стан Інтернету за 2024 рік дослідницька група Censys виявила понад 7 700 виявлених ЛМІ у 80 країнах, майже 70% з яких розташовані в Північній Америці.

Серед 20 типів програмного забезпечення HMI, що розглядалися, команда детально розглянула найпоширеніші, людино-машинні інтерфейси Automation Direct C-More, щоб дізнатися більше про вплив на галузь.

Людино-машинні інтерфейси C-More працюють на загальнодоступному веб-сервері з переглядом кожного запрограмованого екрану лише для читання. Вони також використовують власний протокол, створений спеціально для програмування людино-машинних інтерфейсів, який увімкнено за замовчуванням і має слабку аутентифікацію або її відсутню відсутність.

Досліджуючи галузі, що використовують людино-машинні інтерфейси C-More, Censys виявив, що більше третини впливів були пов’язані з водою та стічними водами.

Нещодавнє дослідження GreyNoise Intelligence щодо впливу людино-машинного інтерфейсу узгоджується з висновками Censys щодо ризиків, які несуть людино-машинні інтерфейси. У своїй статті в блозі, яка включає висвітлення звіту про стан Інтернету за 2024 рік, GreyNoise ділиться, що вони спостерігали, що людино-машинні інтерфейси, підключені до Інтернету, сканувалися та зондувалися швидше, ніж базові датчики. GreyNoise також заявляє, що «понад 30% IP-адрес, які торкалися людино-машинних інтерфейсів до використання типового датчика GreyNoise, пізніше були ідентифіковані як шкідливі».

2. ICS Викриття: постійний виклик безпеці

У цьогорічному звіті «Стан Інтернету» також аналізується широке поширення протоколів ICS, також відомих як протоколи автоматизації, які, як уже згадувалося, є основоположними для промислових операцій, але, як відомо, небезпечними.

У глобальному масштабі Censys спостерігав за більш ніж 148 000 послуг ICS у 175 країнах, при цьому на Північну Америку припадає 38%, а на Європу – 35% цих ризиків. Хоча це підкреслює значні можливості, які США мають для вирішення проблем протоколу, США також мають найбільшу кількість виділених IPv4 адрес. Якщо розглядати послуги ICS у співвідношенні до загального обсягу Інтернету, то Литва, Білорусь і Туреччина очолюють список.

До ключових вразливих протоколів АСУ ТП належать:

- Modbus: широко використовується в різних галузях, але часто йому не вистачає шифрування та аутентифікації.

- IEC 60870-5-104: необхідний для енергосистем, але все частіше стає мішенню для кампаній зловмисного програмного забезпечення.

- CODESYS та OPC UA: Передові протоколи, які є невід’ємною частиною автоматизації, але часто відкриті через неправильні конфігурації.

Ці протоколи, хоча і були розроблені кілька десятиліть тому, залишаються критично важливими для промислових процесів. На жаль, їх застарілий дизайн і відсутність сучасної безпеки роблять їх придатними для експлуатації.

3. Регіональні відмінності та світові тенденції впливу АСУ ТП

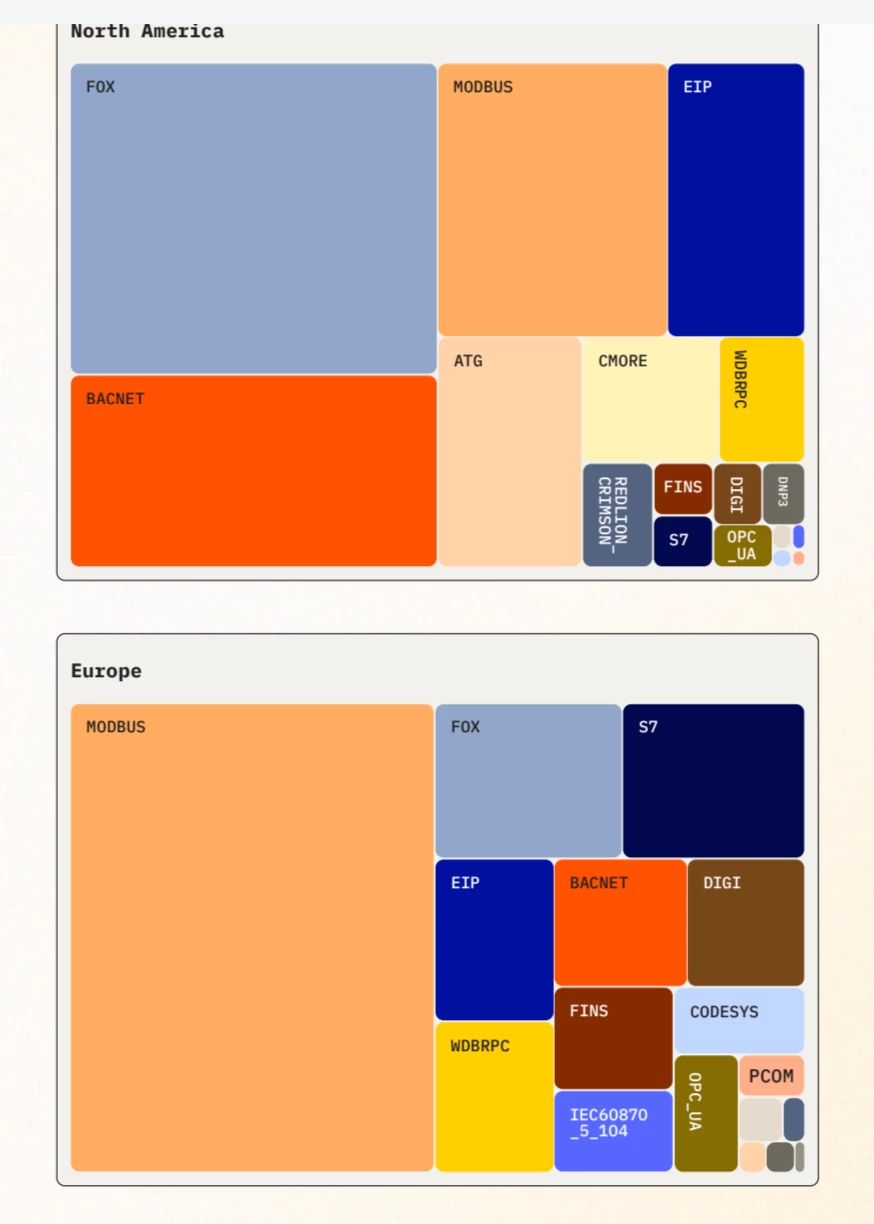

Перепис показує, що вплив ICS різниться залежно від регіону. У Європі домінують застарілі протоколи, такі як Modbus, тоді як Північна Америка демонструє більш високе використання інтернет-провайдерів споживчого класу та мобільних мереж для підключення ICS.

Значна кількість виставлених пристроїв працює в мережах 5G або LTE, що ускладнює атрибуцію та ускладнює визначення права власності.

Така залежність від мобільних мереж для зв’язку з АСУ ТП створює унікальні проблеми. Зловмисники можуть використовувати відсутність метаданих, пов’язаних із цими пристроями, що ускладнює для команд безпеки виявлення та приписування зловмисної активності.

Погляд у майбутнє: захист критично важливої інфраструктури

Як чітко зазначено в звіті Sensys про стан Інтернету за 2024 рік, викриття глобальних атак АСУ ТП є великим. Хоча вразливості людино-машинних інтерфейсів і протоколів ICS відрізняються, їх об’єднує спільна проблема — доступ до Інтернету збільшує ймовірність атак.

Щоб залишатися на крок попереду, операторам АСУ ТП та командам безпеки необхідно:

- Виявляйте та захищайте відкриті людино-машинні інтерфейси та протоколи ICS.

- По можливості уникайте підключення протоколів ICS і людино-машинних інтерфейсів до Інтернету.

- Уникайте використання слабких облікових даних або облікових даних за замовчуванням.

- Використовуйте інтернет-аналітику в режимі реального часу для моніторингу та протидії виникаючим загрозам.

Бажаєте отримати більше інформації про можливості Censys? Тоді звертайтесь до партнера Censys – компанії Ідеалсофт.